XLoader není ve světě malwarových nástrojů nováčkem. Objevuje se již několik let a nyní opět vylézá ze stínu a zaměřuje se na podnikovou sféru.

XLoader je jedním z nejběžnějších instrumentů, skrze které se útočníci snaží získat informace z infikovaných systémů. Když se v roce 2021 začal vyskytovat v macOS, byl tehdy považován za čtvrtý nejpoužívanější nástroj svého druhu.

Na rozdíl od roku 2021 není tato nejnovější varianta XLoaderu určena výhradně pro prostředí Java Runtime Environment, což ve výsledku znamená, že má potenciál být mnohem nebezpečnější. Aktuální podoba je napsána v programovacích jazycích C a Objective C a za znepokojující lze považovat i skutečnost, že je podle společnosti SentinelOne podepsána vývojářským podpisem Apple.

Poslední zástěrkou XLoaderu je aplikace pro produktivitu s názvem „OfficeNote“, jež nese značku Microsoftu a je distribuována v podobě standardního obrazu disku Apple s názvem „OfficeNote.dmg“, pročež je vhodné se na tento kus softwaru zaměřit, zejména pak ve firemním prostředí, kde může napáchat citelné škody.

Podpis vývojáře je „MAIT JAKHU (54YDV8NU9C)“, což je další podstatná indicie, na kterou je dobré si dát pozor. Apple již údajně tento konkrétní podpis vývojáře zrušil, v současné době však nástroj společnosti pro blokování malwaru XProtect nemusí být schopen tuto hrozbu identifikovat, jak opět zmiňuje SentinelOne.

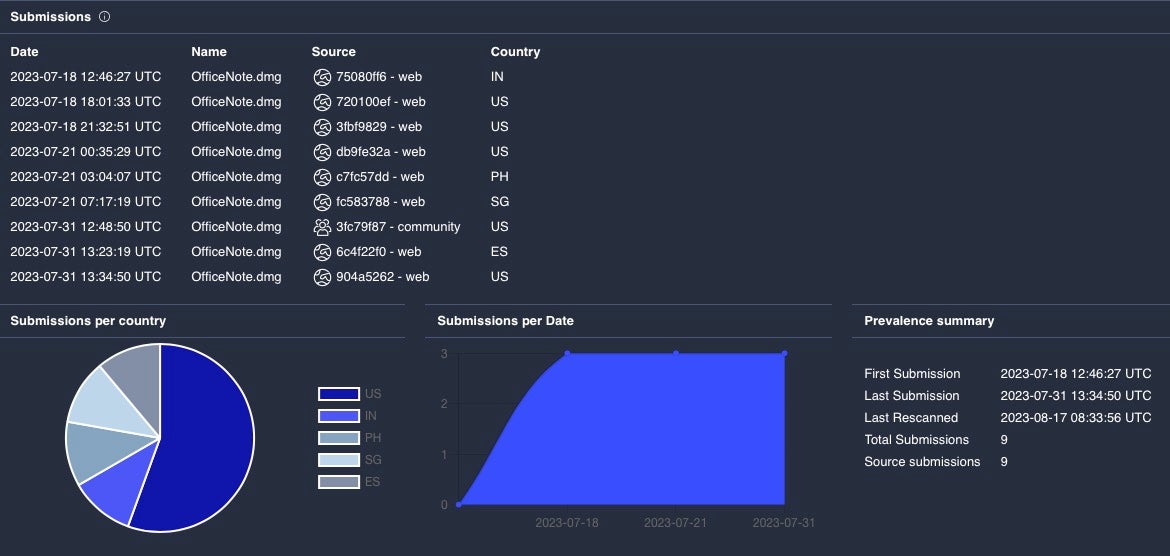

Tato konkrétní verze malwaru se zřejmě začala široce šířit od července 2023, kdy byl poprvé zaznamenán její výskyt.

Útočníci ochotně zaplatí za pronájem malwarových prostředků k neoprávněnému získávání informací. V případě této varianty je cena XLoaderu 199 dolarů měsíčně, respektive 299 dolarů na tři měsíce, jak lze vyčíst z inzerátů nalezených na fórech o kriminálním softwaru.

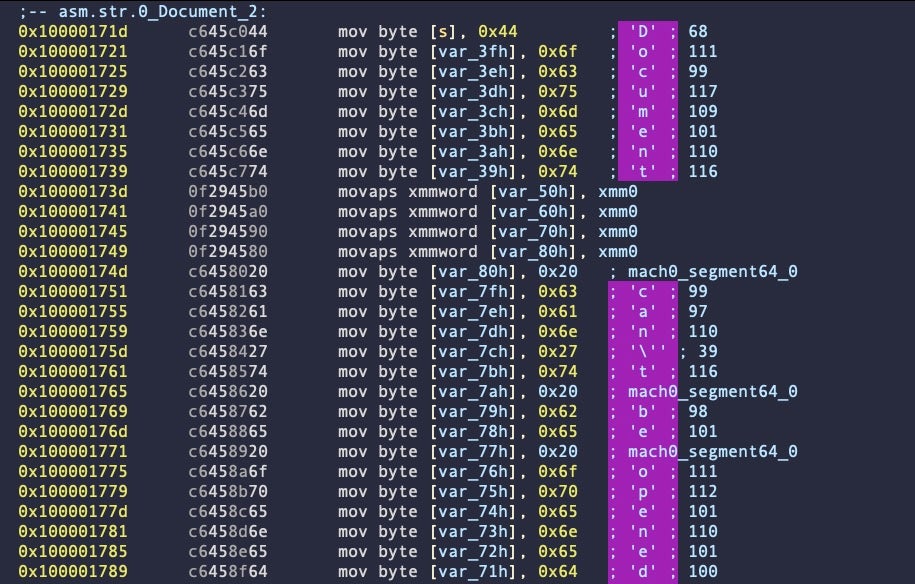

Pokud si uživatel do svého systému nainstaluje XLoader, ten se okamžitě zaměří na dva populární prohlížeče Chrome a Firefox. Poté se pokusí odcizit informace uložené ve schránce uživatele prostřednictvím vlastního rozhraní API společnosti Apple. Na prohlížeč Safari tato varianta XLoaderu zaměřena není.

Mohlo by vás zajímat

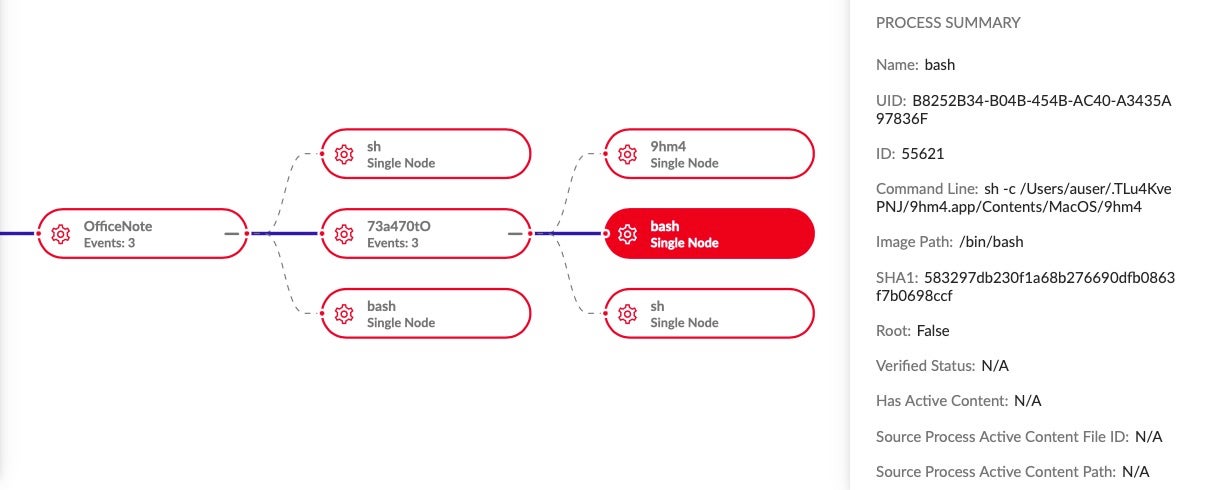

Po instalaci se malwarový nástroj automaticky uloží do domovského adresáře uživatele a spustí. Poté vytvoří skrytý adresář, zatímco do uživatelovy knihovny je následně přidán LaunchAgent.

Tato varianta XLoaderu je speciálně navržena pro firemní prostředí, pročež se jejich IT bezpečnostním specialistům doporučuje využít některou ze služeb třetích stran určených k její identifikaci s cílem instalaci malwaru znemožnit.

Jak se chránit?

Výše zmíněná opatření jsou důležitá především pro firmy. Běžný uživatel však může svou zranitelnost vůči malwaru výrazně omezit tím, že se bude snažit vyhnout stahování jakéhokoli softwaru, o jehož původu nic neví nebo pochází s ne příliš důvěryhodných zdrojů.

Systém macOS je jistě stále bezpečnější variantou, pokud jde o podobné ohrožení malwarem, ale útoků přibývá. Dnes již existují i hrozby zaměřené specificky na počítače s procesory Apple, pročež je rozhodně rozumné zůstat ostražití i když používáme Mac.

Instalovat antivir na macbook, nebo ne a spolehnout se na XProtect ? Toť otázka…

Tyhle sračky neinstaluji a používám jen Safari. Proč taky Chrome, když nemám Android…